Una rete informatica è un insieme di computer, dispositivi e altre unità hardware interconnessi tra loro che permettono la condivisione di risorse, come file, stampanti, e connessioni Internet. Le reti e la sicurezza delle reti sono punti fondamentali per la comunicazione tra dispositivi e per l’accesso a dati e servizi distribuiti.

Una rete di computer si crea utilizzando sia hardware (ad esempio router, commutazioni, punti di accesso e cavi) e software (come sistemi operativi o applicazioni aziendali).

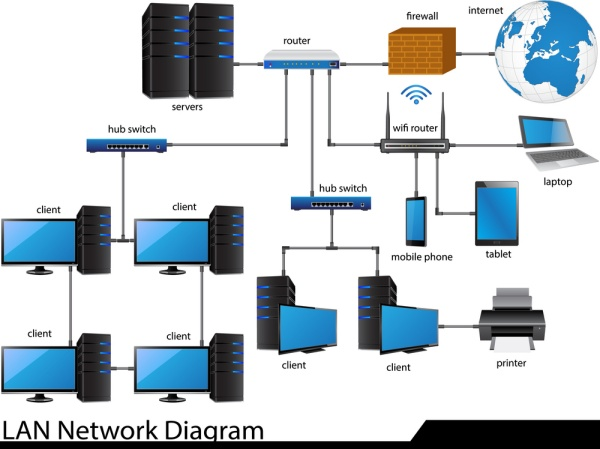

Spesso è la posizione geografica a definire una rete di computer. Ad esempio, una LAN (Local Area Network) connette i computer in uno spazio fisico definito, come un complesso di uffici, mentre una WAN (Wide Area Network) è in grado di connettere i computer da diversi continenti.

Componenti di una Rete Informatica

Una rete LAN informatica è composta fondamentalmente da 4 tipologie di elementi: i dispositivi terminali (Desktop, Smartphone, Tablet ed anche Stampanti e Scanner), i dispositivi di rete (Router, Switch, Access Point e Modem) ed infine i mezzi di trasmissione (Cavi o Antenne Wi-Fi o Dispositivi Bluetooth).

I Dispositivi di Rete che servono per il corretto funzionamento di una rete LAN sono:

- Router: Dispositivi che instradano i dati tra reti diverse, come tra una rete locale e Internet.

- Switch: Dispositivi che collegano vari dispositivi all’interno di una rete locale (LAN), permettendo la comunicazione diretta tra loro.

- Access Point: Dispositivi che forniscono connessioni wireless ai dispositivi mobili all’interno di una rete.

- Modem: Dispositivi che modulano e demodulano segnali digitali e analogici per permettere la comunicazione attraverso linee telefoniche o altre forme di comunicazione a lunga distanza.

A seconda delle dimensioni dell’area geografica che occupano, le reti possono essere classificate nel modo seguente:

BAN (Body Area Network):

E’ una rete a bassissimo raggio d’azione, formata da uno o più dispositivi senza fili posti all’interno o nelle vicinanze del corpo umano. Vengono usate principalmente in campo medico o per il monitoraggio dell’attività fisica.

PAN (Personal Area Network):

Rete utilizzata per la comunicazione tra dispositivi vicini a un singolo individuo, come smartphone, laptop, e dispositivi indossabili. Bluetooth è una tecnologia comune per PAN.

LAN (Local Area Network):

Rete locale che copre un’area geografica limitata, come una casa, un ufficio, o un edificio. È caratterizzata da alte velocità di trasmissione e basso ritardo.

WAN (Wide Area Network):

Rete che copre una vasta area geografica, come una città, un paese, o addirittura il mondo intero. Internet è l’esempio più noto di WAN.

MAN (Metropolitan Area Network):

Rete che copre una città o un campus universitario. È più grande di una LAN ma più piccola di una WAN.

Architettura di Rete (modello Client-Server)

Un architettura di rete è lo schema con cui la rete mette a disposizione le proprie risorse.

Uno dei principali modelli di architettura di rete è il modello Client-Server. In questo modello, il Client comunica con l’utente, al quale fornisce le informazioni ricevute e con il Server per ottenere il servizio richiesto. Il client è attivo verso la rete soltanto nel momento in cui se ne presenta la necessità, inoltre può contattare un solo server per volta. Il server deve essere sempre pronto a soddisfare le richieste provenienti dalla rete, restando sempre attivo in attesa di richieste da parte del client e deve essere in grado di rispondere alle richieste provenienti in contemporanea da client diversi.

In una comunicazione web tra client e server, la prima parte della richiesta prevede che dal dispositivo chiamato Client venga inserito l’indirizzo (URL) della pagina da raggiungere. Attraverso un particolare Server, chiamato DNS, il client ottiene l’indirizzo IP effettivo della pagina da raggiungere. A questo punto viene effettuata la richiesta all’indirizzo IP del server che contiene la pagina da visitare.

Protocolli di Rete

I protocolli sono regole e standard che permettono ai dispositivi di comunicare tra loro e di mantenere un alto livello della sicurezza delle reti. Alcuni dei protocolli più comuni includono:

- TCP/IP (Transmission Control Protocol/Internet Protocol): Il protocollo base per la comunicazione su Internet, che garantisce la trasmissione affidabile dei dati.

- HTTP/HTTPS (HyperText Transfer Protocol/Secure): Utilizzati per la trasmissione di pagine web.

- FTP (File Transfer Protocol): Utilizzato per il trasferimento di file tra computer.

- SMTP (Simple Mail Transfer Protocol): Utilizzato per l’invio di email.

- DNS (Domain Name System): Sistema che traduce i nomi di dominio (come www.example.com) in indirizzi IP.

Sicurezza nelle Reti

La sicurezza di rete di computer protegge l’integrità delle informazioni contenute da una rete e controlla chi può accedervi. Le politiche di sicurezza di rete bilanciano la necessità di fornire servizi agli utenti con quella di controllare l’accesso alle informazioni. I punti di ingresso a una rete sono molti, e includono le componenti hardware e software della rete stessa, nonché i dispositivi utilizzati per accedervi, come computer, smartphone e tablet. Per via della molteplicità di questi punti di ingresso, la sicurezza della rete richiede l’utilizzo di diversi metodi di difesa, come ad esempio i firewall, ovvero dispositivi che monitorano il traffico di rete e impediscono l’accesso ad alcune parti della rete in base alle regole di sicurezza.

La sicurezza di una rete informatica è essenziale per proteggere i dati e le risorse dagli accessi non autorizzati e dalle minacce. Alcune misure di sicurezza comuni includono:

- Firewall: Dispositivi o software che monitorano e controllano il traffico di rete in entrata e in uscita.

- Crittografia: Processo di codifica dei dati per renderli illeggibili a chi non possiede la chiave di decrittazione.

- VPN (Virtual Private Network): Tecnologie che creano connessioni sicure e crittografate su reti pubbliche.

- Autenticazione e Autorizzazione: Meccanismi per verificare l’identità degli utenti e concedere loro accesso solo alle risorse per cui hanno i permessi.

Conclusione

Le reti informatiche sono fondamentali per il funzionamento delle moderne infrastrutture digitali, permettendo la condivisione delle risorse, la comunicazione e l’accesso ai dati su scala globale. La loro progettazione, implementazione e manutenzione richiedono una comprensione approfondita dei componenti, dei protocolli e delle tecniche di sicurezza delle reti stesse.